Constantemente estamos subiendo comunicados y fotos de ciertas acciones, lienzos, artefactos, etc. a páginas de contrainformación, confiando en la seguridad que nos brinda el anonimato en la red usando Tor, correos anónimos, y otras herramientas, y confiando también en la seguridad que pueden brindar las páginas de contrainformación afines. Pero si bien gran parte de estas páginas trabajamos desde el anonimato y lo procuramos perpetuar con todo lo que nos llega adoptando medidas de seguridad básicas y con el compromiso de negarnos ante cualquier petición de acceso que nos pueda llegar en el hipotético caso de que logren descubrir nuestras identidades, esta confianza no basta y puede ser un peligro si no nos hacemos cargo de nuestra propia parte de responsabilidad en la seguridad, poniendo cuidado de las huellas que vamos dejando en la red, ya que éstas nunca se borrarán totalmente una vez que están en ella. Una de esas huellas que aún no se ha hecho muy conocida a pesar de su potencial peligrosidad, son los metadatos que se guardan junto con nuestras fotos, pdf y otros documentos. Claramente, estos descuidos no son voluntarios sino que se dan por mera ignorancia al respecto. Es por esto que hoy compartiremos una guía sobre qué es y cómo borrar de manera segura los metadatos de nuestros documentos.

¿Qué son los metadatos?

Sencillamente los metadatos son datos que describen otros datos, es decir, informacion sobre datos. Es así como los metadatos en nuestros archivos contienen fecha de origen, el sistema operativo utilizado, programa con el que se hizo o editó, marca y modelo de la cámara, fecha y hora en que se tomo determinada foto, etc. Por lo que son potencialmente peligrosos y pueden jodernos un efectivo anonimato.

¿Como ver y borrar los metadatos de nuestros documentos?

* EN LINUX

-Metadatos de imágenes-.

Con exiv2

Instalamos el programa exiv2 que nos servirá como herramienta para ver y borrar los metadatos. Para esto escribimos (o copiamos y pegamos) en la terminal (sistemas basados en debian):

$ sudo apt-get install exiv2

Una vez instalado, escribimos:

$ cd /Directorio/de/carpeta/donde/está/la/foto

(para obtener la ubicacion de la carpeta facilmente, hacemos click derecho sobre la imagen a la cual queramos modificar los metadatos -> clic en propiedades -> la direccion de la carpeta aparece en »Lugar:» -> seleccionamos haciendo tres clics en esa dirección y copiamos con ctrl+c. Luego pegamos (con clic derecho->pegar o ctrl+shift+v) en la terminal a continuacion de »cd » (espacio incluido)).

Debe quedar algo así:

Emboscada@Emboscada-PC:~$ cd /home/usuario/Imágenes/Emboscada

y luego de apretar enter debe quedar así, listo para seguir escribiendo comandos, pero esta vez, ya dentro de la carpeta donde se encuentra la foto:

Emboscada@Emboscada-PC:~/Imágenes/Emboscada$

Para ver los metadatos de la imágen escribimos en la terminal exiv2 nombredeimagen.formatodeimagen

ejemplo:

Emboscada@Emboscada-PC:~/directorio/de/carpeta/donde/esta/la/foto/$ exiv2 foto.jpg

al apretar enter apareceran todos los metadatos que actualmente tiene la foto.

Para borrar los metadatos hacemos algo parecido, sólo debemos agregar »rm» entre exiv2 y el nombre de la imágen, así: exiv2 rm nombredeimágen.formatodeimagen

ejemplo

Emboscada@Emboscada-PC:~/directorio/de/carpeta/donde/esta/la/foto/$ exiv2 rm foto.jpg

y al apretar enter se borrarán todos los metadatos. Para verificar que realmente fue así, volvemos a ver los metadatos actuales de la foto

Emboscada@Emboscada-PC:~/directorio/de/carpeta/donde/esta/la/foto/$ exiv2 foto.jpg

no debe salir más que el nombre de la imágen, su tamaño de archivo (bytes), tipo de MIME (formato) y tamaño de la imágen (resolución).

Con exiftool

El programa exiftool soporta el formato Exif (Formato de metadatos que significa ‘Exchangeable image file format’) y además otros formatos de metadatos. Lo podemos descargar aquí. Para instalarlo, nos insertamos, desde la terminal, en la carpeta donde lo descargamos con el comando ‘cd’:

$ cd directorio/de/carpeta/donde/lo/descargamos

una vez allí ingresamos los comandos:

1. $ gzip -dc Image-ExifTool-##.##.tar.gz | tar -xf –

2. $ cd Image-ExifTool-##.##

Importante: Los caracteres ##.## los reemplazamos por el numero de la versión que descargamos, ejemplo: 10.14

Luego ingresamos el comando

$ sudo make install

Y ahora ya podemos comenzar a utilizar el programa. Para ver los metadatos de una imagen ingresamos en la terminal (siempre previamente metidos en la carpeta en que se encuentra la imagen, ya saben, con el comando »cd bla/blabla/bla») exiftool nombredeimagen.formatodeimagen, así:

$ exiftool foto.jpg

Y para borrar los metadatos ingresamos exiftool -all= nombredeimagen.formatodeimagen, así:

$ exiftool -all= foto.jpg

Esto es todo lo que necesitamos saber sobre este programa, pero si desean averiguar más sobre sus funciones, pueden hacerlo aquí

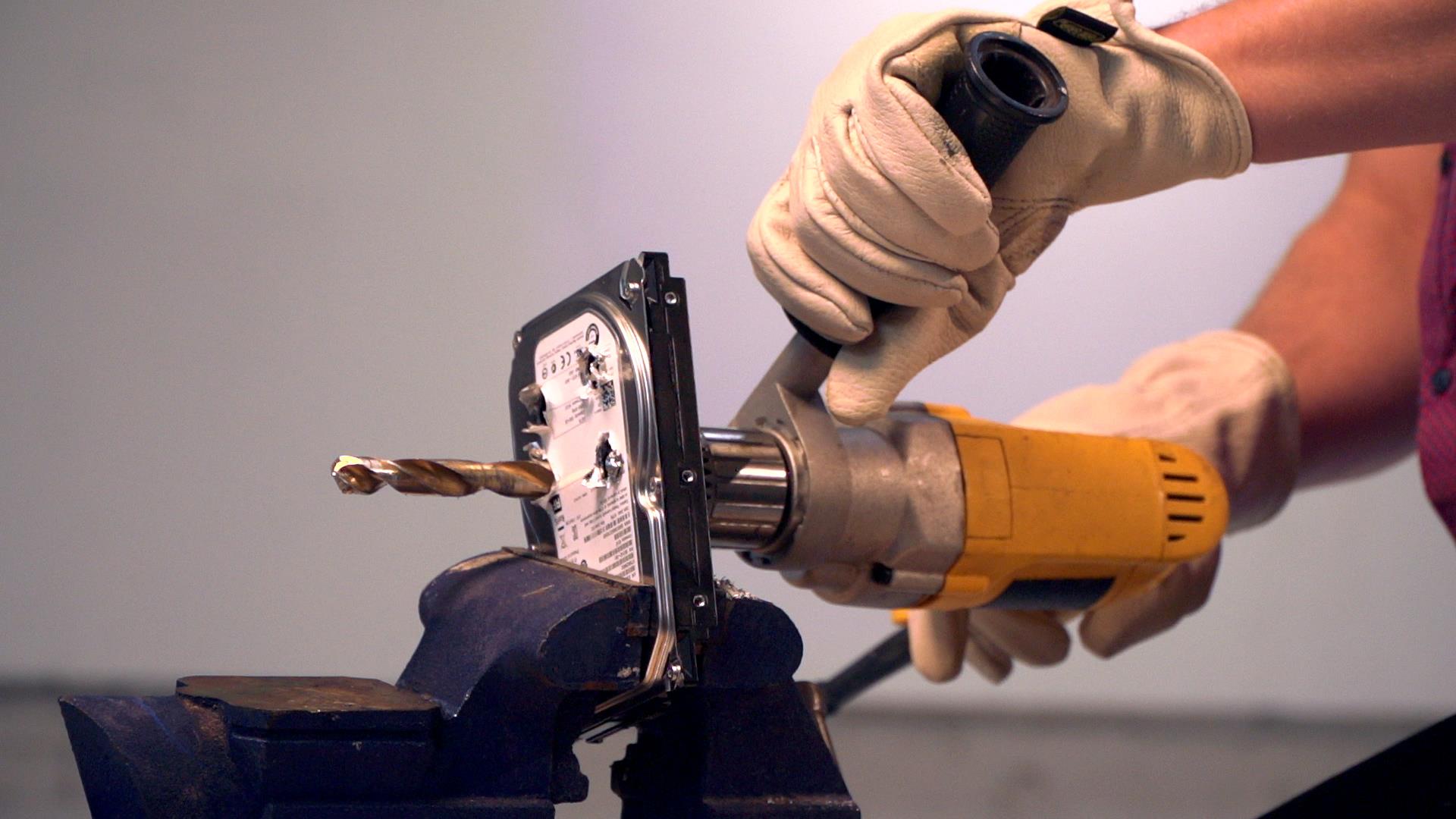

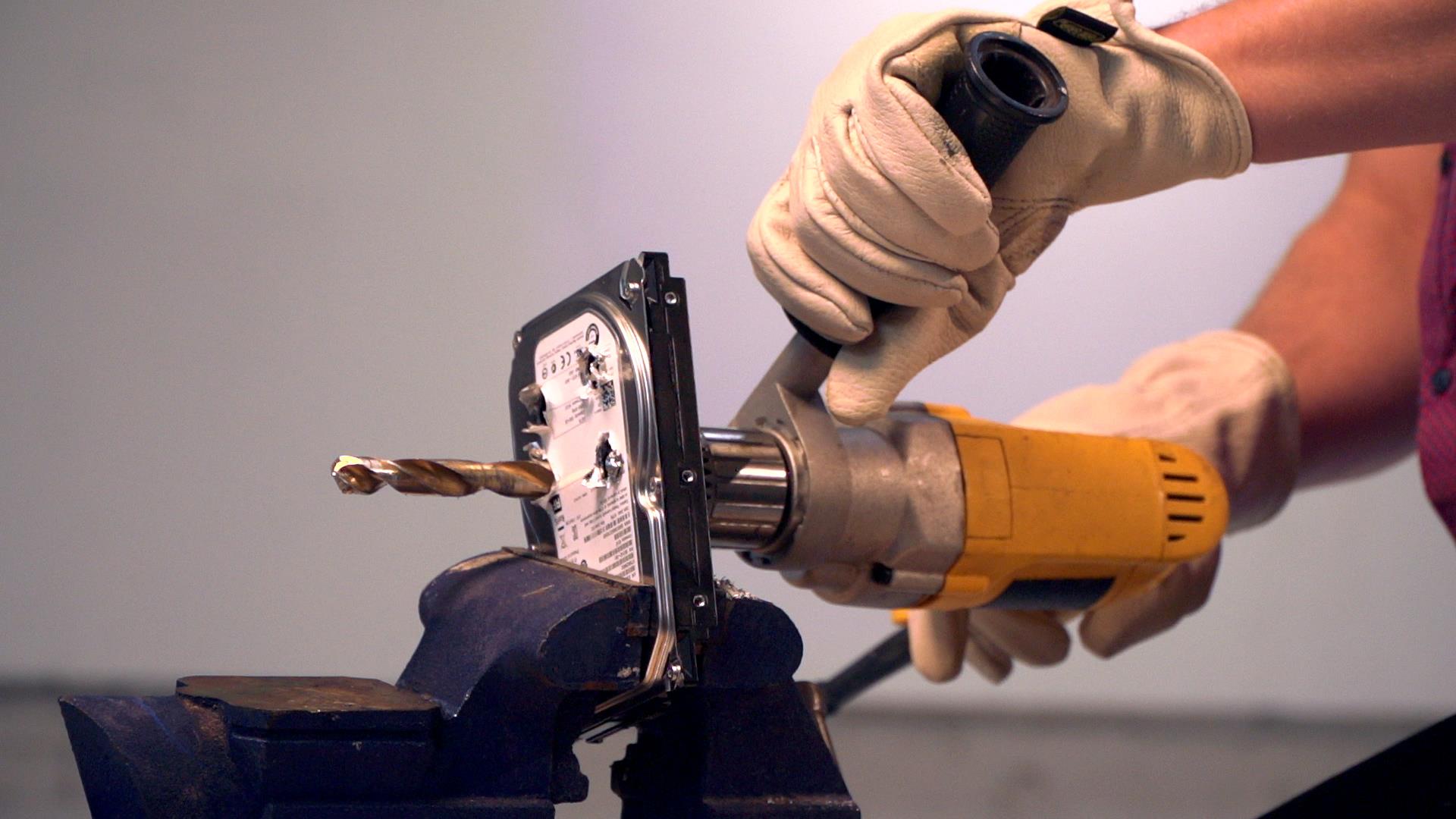

– Metadatos en forma de marcas de agua

Para complementar las medidas de seguridad, ahora nos preocuparemos del cómo borrar posibles marcas de agua que puedan contener nuestras fotos, ya que estas pueden revelar el tipo de cámara y fechas, por ejemplo. Para esto cambiamos un par de veces el formato de la imagen con un programa manipulador de imágenes como imagemagick, usando el comando «convert» para cambiar el formato de la imagen.

Instalamos Imagemagick desde la terminal:

$ sudo apt-get install imagemagick

Al igual que como hicimos anteriormente, accedemos a la carpeta donde tengamos las imágenes (con el comando »cd + directorio/carpeta/foto») y a continuación ejecutamos lo siguiente:

1. Cambiamos el formato de jpg a png (o cualquiera que deseen, solo es cosa de reemplazar lo que está en color burdeo)

$ for img in *.formatoactual; do filename=${img%.*}; convert «nombrearchivo.formatoactual» «nombrearchivo.formatonuevo«; done

en .formatoactual debe quedar el formato que ya tiene la foto, por ejemplo ‘foto.jpg’.

y en .formatonuevo debemos quedar el formato que queramos darle, por ejemplo ‘foto.png’.

Borramos las imágenes antiguas:

$ rm -rf nombrearchivo.formatoantiguo (por ej: foto.jpg)

Y volvemos a convertirlos al formato antiguo (en este caso .jpg):

$ for img in *.formatonuevo; do filename=${img%.*}; convert «nombrearchivo.formatonuevo» «nombrearchivo.formatoantiguo»; done

Con Gimp

También podemos manipular las imágenes con el programa de libre distribución GIMP, que podemos instalar (en el caso de que no venga instalado) con el siguiente comando en la terminal:

$ sudo apt-get install gimp

Una vez utilizando el programa, al exportar la imagen a algun formato (exportar como…), aparecera la ventana »Exportar la imágen» donde escribimos el nombre y seleccionamos el formato de salida, luego, al hacer click en ‘Exportar‘, aparecerá la ventana »Exportar imagen como .formatoseleccionado», allí hacemos click en opciones avanzadas y desmarcamos las opciones de ‘Guardar los datos EXIF‘ y ‘Guardar los datos XMP‘ y listo!

-Borrar metadatos de documentos PDF-.

Lamentablemente en nuestra busqueda no logramos dar con un método efectivo de borrado de metadatos en documentos PDF en linux, pero queda pendiente, ya lo subiremos!!

Borrar metadatos de documenos de OpenOffice/LibreOffice

Open Office guarda información adicional en el archivo, incluyendo autor/a, fecha de creación, versión del editor con el que fue creado/modificado y sistema operativo.

– Forma rápida de borrar información de autoría

Ir al menú Archivo > Propiedades. Allí encontrarás en la primera pestaña General (la que te sale por defecto) los datos de quién creó y modificó el documento. Desactiva el cuadro «Aplicar datos de usuario» y dale al botón de la derecha «Reestablecer/Reset».

– Otra forma de borrar metadatos de OpenOffice

Un archivo de OpenOffice es en realidad una serie de archivos empaquetados (como un tar.gz o un zip). Para abrir el documento.odt podemos usar el botón derecho del ratón > abrir con > gestor de archivadores (archive manager), o simplemente en la terminal (una vez metidos en la carpeta del archivo »cd /…»):

$ file-roller nombrearchivo.odt

Se abrirá una ventana mostrando los documentos contenidos en el odt, ahora ya podemos o bien borrar o bien modificar el contenido del archivo meta.xml que es el contiene los metadatos. Ten cuidado porque si vuelves a abrir y guardar el documento openoffice se volverá a generar el documento meta.xml.

– Otros posibles metadatos

Además de los metadatos del documento OpenOffice existen otros datos «ocultos» que pueden dar pistas, incluso el nombre, de la autoría del texto. En concreto el control de versiones guarda información de todos los cambios realizados en el documento y quién fue el autor de esos cambios, incluso se guarda el texto que ha sido borrado previamente. Para quitarnos de en medio el control de versiones o cambios, vamos a Editar > Cambios > Guardar, deshabilitamos la casilla. Ahora vamos a Editar > Cambios > Aceptar o Rechazar, nos saldrá una tabla con todos los cambios, aceptamos todos para dejar el documento como nos lo hemos encontrado. Finalmente asegurate de que no tienes ninguna nota insertada en el documento ODT. Y ya está limpio.

* EN WINDOWS

Localizar el archivo que quieramos borrar sus metadatos, pulsamos sobre él con el botón derecho y seleccionamos la opción Propiedades. Después, pulsamos sobre la pestaña Detalles y, en la ventana que aparece, veremos toda la información adjunta a dicho archivo.

Justo debajo, aparece la opción Quitar propiedades e información personal, al pulsar en ella, una nueva ventana llamada Quitar propiedades te permitirá marca la opción Quitar las siguientes propiedades de este archivo:. Pulsamos en Seleccionar todo para no dejar ninguna opción sin seleccionar (también se pueden ir eligiendo manualmente).

Para finalizar y borrar todos los metadatos del archivo, solamente pulsamos en el botón Aceptar. Listo!

con Exiftool

También, al igual que en linux, podemos instalar el programa ExifTool. Descargamos acá. Y seguimos su manual de instalación acá.

Para utilizarlo bien, debemos abrir el programa como Administrador. Para ello hacemos click derecho en él y seleccionamos ‘Ejecutar programa como admintrador’. Y listo!

Con Gimp

Por último, también al igual que en linux, podemos utilizar el programa de libre distribución GIMP (como alternativa al programa privativo Photoshop). Lo descargamos acá, e instalamos normalmente.

Al exportar la imagen a algun formato (exportar como…), aparecerá la ventana »Exportar la imágen» donde escribimos el nombre y seleccionamos el formato de salida, luego, al hacer click en ‘Exportar’, aparecerá la ventana »Exportar imagen como .formatoseleccionado», allí hacemos click en opciones avanzadas y desmarcamos las opciones de ‘Guardar los datos EXIF’ y ‘Guardar los datos XMP‘ y listo!

EL OJO VIGILANTE DEL PODER TIENE A SU FAVOR TODAS LAS HERRAMIENTAS TECNOLÓGICAS EXISTENTES,

PERO NUNCA DEJEMOS QUE TENGA A SU FAVOR NUESTRAS FALLAS DE SEGURIDAD AL ACTUAR!

![. [ E M B [] S C A D A ] .](https://emboscada.espivblogs.net/files/2017/10/P-1.png)